Verwendung eigener SSL Zertifikate: Unterschied zwischen den Versionen

| [unmarkierte Version] | [gesichtete Version] |

Admin (Diskussion | Beiträge) |

|||

| (70 dazwischenliegende Versionen von 3 Benutzern werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

| − | == | + | == Hintergrund == |

| + | Zum Sicherstellen von Authentizität und Sicherheit, verwendet MailStore Server TLS-Zertifikate für die bereitgestellten Dienste. Während der Installation ermöglicht MailStore Server daher | ||

| − | + | * das Erstellen eines selbst-signierten Zertifikats, | |

| + | * die Verwendung eines vorhandenen Zertifikats, | ||

| + | * oder das Beziehen eines Zertifikats von Let's Encrypt. | ||

| − | + | Die Standardauswahl, das Erstellen eines selbst-signierten Zertifikats, wird oft für die Erstinstallation von MailStore Server verwendet, da es keine externen Abhängigkeiten mit sich bringt. Während dies für eine Testinstallation akzeptabel sein mag, ist es für den Produktiveinsatz nicht empfohlen, da selbst-signierten Zertifikaten von anderen Client-Computern nicht vertraut wird, aufgrund der fehlenden Beglaubigung durch eine vertrauenswürdigen Zertifizierungsstelle und Benutzer sich darüber hinaus an das Ignorieren von Zertifikatswarnungen gewöhnen könnten, was sie anfälliger für Man-in-the-middle-Angriffe macht. | |

| − | + | [[Datei:MScert.png|360px|center]] | |

| − | : [[Datei:MSnotrust.png| | + | In Folge dessen kommt es beim Aufruf des MailStore Web Access zu folgender oder ähnlicher Warnmeldung, wenn ein selbst-signiertes Zertifikat verwendet wird: |

| + | |||

| + | [[Datei:MSnotrust.png|360px|center]] | ||

| − | Eine | + | Um diese Fehlermeldung zu eliminieren und damit die Sicherheit und den Benutzerkomfort zu erhöhen, muss MailStore für die Verwendung eines Zertifikats konfiguriert werden, welches von einer vertrauenswürdigen Zertifizierungsstelle unterschrieben wurde. |

| − | + | ||

| − | + | Das Folgende beschreibt das manuelle Beziehen und Installieren von Zertifikaten einer vertrauenswürdigen Zertifizierungsstelle. Eine Alternative zum Beziehen von Zertifikaten stellt möglicherweise die automatisierte Methode von Let's Encrypt dar. Weitere Details dazu finden Sie in [[Verwendung von Lets Encrypt Zertifikaten|Verwendung von Let's Encrypt Zertifikaten]] | |

| − | * | + | |

| − | * | + | Befindet sich im Zertifikatsspeicher ''Eigene Zertifikate'' des Computerkontos bereits ein Zertifikat, welches Sie verwenden möchten, folgenden Sie den Anweisungen im Abschnitt [[#Verwenden_des_Zertifikats_in_MailStore|Verwenden des Zertifikats in MailStore]] |

| − | * | + | |

| − | * Wählen Sie | + | == Voraussetzungen == |

| − | * Schließen Sie | + | * Eine vertrauenswürdige [[wikipedia:Certificate_authority|Certificate Authority]] |

| − | * | + | * ''certreq'' (ist in den meisten Windows Versionen standardmäßig verfügbar) |

| − | * | + | |

| − | * | + | == Erstellen eines neuen Zertifikats == |

| − | * | + | Sofern für den DNS-Hostnamen über den Sie MailStore Server ansprechen wollen noch kein eigenes Zertifikat existiert, beschreibt das folgende Vorgehen, wie man ein neues Zertifikat erstellt und dieses in den Windows Zertifikatspeicher importiert. |

| − | * | + | |

| − | * | + | === Erstellen einer Zertifikatanforderung === |

| + | Im folgenden wird beschrieben, wie Sie eine Zertifikatanforderung mit Hilfe von ''certreq'' generieren. | ||

| + | |||

| + | * Melden Sie sich am MailStore Server Computer als Administrator an. | ||

| + | * Erstellen Sie die Datei ''request.inf'' mit folgendem Inhalt, passen Sie ''Subject'' und ''FriendlyName'' an Ihren Bedürfnissen an. Passen Sie die ''Subject Alternative Names (SAN)'' im Abschnitt ''[Extensions]'' ebenso an. Beachten Sie, dass der ''Common Name (CN)'' im ''Subject'' irrelevant für die Verifikation durch die Clients ist und alle Hostnamen in den SANs anzugeben sind. Weitere Hostnamen können durch das Hinzufügen weiterer ''_continue_''-Zeilen hinzugefügt werden. | ||

| + | |||

| + | <pre> | ||

| + | ;----------------- request.inf ----------------- | ||

| + | [Version] | ||

| + | Signature="$Windows NT$" | ||

| + | |||

| + | [NewRequest] | ||

| + | ; replace Subject attributes in the line below with real values | ||

| + | Subject = "CN=mailstoreserver.example.com, OU=Department, O=Organisation, L=Locality, S=State, C=CountryCode" | ||

| + | KeySpec = 1 | ||

| + | KeyLength = 2048 | ||

| + | Exportable = TRUE | ||

| + | FriendlyName = mailstoreserver.example.com | ||

| + | MachineKeySet = TRUE | ||

| + | SMIME = False | ||

| + | PrivateKeyArchive = FALSE | ||

| + | UserProtected = FALSE | ||

| + | UseExistingKeySet = FALSE | ||

| + | ProviderName = "Microsoft RSA SChannel Cryptographic Provider" | ||

| + | ProviderType = 12 | ||

| + | RequestType = PKCS10 | ||

| + | KeyUsage = 0xa0 | ||

| + | |||

| + | [EnhancedKeyUsageExtension] | ||

| + | OID = 1.3.6.1.5.5.7.3.1 ; this is for Server Authentication | ||

| + | |||

| + | [Extensions] | ||

| + | 2.5.29.17 = "{text}" | ||

| + | _continue_ = "DNS=*.example.com&" | ||

| + | _continue_ = "DNS=mailstoreserver.example.com&" | ||

| + | </pre> | ||

| + | * Speichern Sie die Datei. | ||

| + | * Öffnen Sie eine Kommandozeile als Administrator und navigieren Sie in das Verzeichnis, in das Sie die Datei ''request.inf'' abgelegt haben. | ||

| + | * Erstellen Sie die Zertifikatanforderung durch das Ausführen des folgenden Befehls: | ||

| + | certreq -new request.inf request.csr | ||

| + | |||

| + | === Validieren der Zertifikatanforderung === | ||

| + | Um die Zertifikatanforderung zu validieren, führen Sie den folgenden Befehl in der Kommandozeile aus: | ||

| + | certutil -dump request.csr | ||

| + | |||

| + | === Einreichen der Zertifikatanforderung === | ||

| + | Reichen Sie die Zertifikatanforderung bei Ihrer ''Certificate Authority'' (''CA'') ein. Üblicherweise wird die Zertifikatanforderung über eine Webseite zur CA hochgeladen. Wenn Sie von der CA nach der Plattform gefragt werden, für die das Zertifikat verwendet werden soll, wählen Sie ''IIS 7'' oder ''Keine der Aufgelisteten''. Sie erhalten ein wenig später das unterschriebene Zertifikat zurück. | ||

| + | |||

| + | <p class="msnote">'''Hinweis:''' Viele CAs unterschreiben die Zertifikatanforderungen von einer Zwischenstelle. Das Zertifikat dieser Zwischenstelle wird in der Regel mit dem eigentlichen Zertifikat bereitgestellt und muss vor dem Import des Zertifikats in den Zertifikatspeicher importiert werden. Dies kann üblicherweise mittels des MMC Snap-In ''Zertifikate'' durchgeführt werden. Folgen Sie dazu ggf. den Anweisungen Ihrer CA.</p> | ||

| + | |||

| + | === Importieren des Zertifikats === | ||

| + | * Öffnen Sie eine Kommandozeile als Administrator und navigieren Sie in das Verzeichnis, in das Sie das Zertifikat abgelegt haben. | ||

| + | * Führen Sie den folgenden Befehl aus, um das Zertifikat in den Zertifikatspeicher des Computerkontos zu importieren. Passen Sie den Dateinamen entsprechend an. | ||

| + | certreq -accept certificate.cer | ||

| + | |||

| + | === Verifizieren des Imports === | ||

| + | * Melden Sie sich am MailStore Server-Compute als Administrator an. | ||

| + | * Öffnen Sie die ''Microsoft Management Console (MMC)''. | ||

| + | * Fügen Sie das Zertifikate Snap-In wie folgt hinzu: | ||

| + | ** Klicken Sie auf ''Datei'' > ''Snap-In hinzufügen/entfernen...'' > ''Zertifikate'' > ''Hinzufügen >''. | ||

| + | ** Wählen Sie ''Computerkonto'' aus und klicken Sie auf ''Weiter >''. | ||

| + | ** Wählen Sie ''Lokaler Computer'' aus und klicken Sie auf ''Fertig stellen''. | ||

| + | ** Schließen Sie alle noch offenen Dialogfenster. | ||

| + | * Klicken Sie auf ''Zertifikate (Lokaler Computer)'' > ''Eigene Zertifikate'' > ''Zertifikate''. | ||

| + | * Doppel-klicken Sie auf das zuvor importierte Zertifikat. | ||

| + | * Prüfen Sie, ob der private Schlüssel passen zum Zertifikat vorhanden ist: | ||

| + | |||

| + | : [[Datei:Private_key.png|center]] | ||

| + | |||

| + | ==== Reparieren des Zertifikatspeichers ==== | ||

| + | Es kann vorkommen, dass der passende private Schlüssel nicht gefunden werden kann, obwohl das Zertifikat erfolgreich in den korrekten Zertifikatsspeicher importiert wurde. Um den Zertifikatsspeicher zu reparieren, gehen Sie wie folgt vor: | ||

| + | |||

| + | * Öffnen Sie eine PowerShell als Administrator und führen Sie folgenden Befehl aus: | ||

| + | Get-ChildItem Cert:\LocalMachine\My | select Subject, Serialnumber, Thumbprint, HasPrivateKey | ||

| + | * Identifizieren Sie anhand von ''Subject'', ''SerialNumber'' und ''Thumbprint'' das Zertifikat, welches Sie in MailStore verwenden wollen. | ||

| + | * Reparieren Sie den entsprechenden Zertifikatspeicher indem Sie folgenden Befehl ausführen, wobei SerialNumber durch die SerialNumber des zu verwendenden Zertifikats zu ersetzen ist: | ||

| + | certutil -repairstore my SerialNumber | ||

| + | |||

| + | === Verwenden des Zertifikats in MailStore === | ||

| + | * Öffnen Sie die MailStore Server Dienst-Konfiguration. | ||

| + | * Wählen Sie den Punkt ''Netzwerkeinstellungen'' | ||

| + | * Klicken Sie im entsprechenden Abschnitt auf die Schaltfläche rechts des Textfeldes ''Serverzertifikat'' und wählen Sie ''Auswählen aus dem Zertifikatsspeicher...'' aus. | ||

| + | * Wählen Sie aus dem Zertifikatsspeicher das neue Zertifikat aus. | ||

| + | * Bestätigen Sie die Eingaben und starten Sie abschließend den MailStore Server-Dienst neu. | ||

| + | |||

| + | == Importieren eines vorhanden Zertifikats == | ||

| + | |||

| + | Zertifikate werden zwischen Computern in der Regel mit Hilfe eines Personal Information Exchange (PFX/P12)-Containers ausgetauscht. Dieser kann z.B. mit Hilfe der Export-Funktion des MMC Snap-In ''Zertifikate'' erstellt werden. | ||

| + | |||

| + | === Optional: Erstellen eines PFX-Containers mit OpenSSL/LibreSSL === | ||

| + | |||

| + | Wurde die ursprüngliche Zertifikatsanforderung nicht mit Hilfe von Windows-eigenen Werkzeugen oder gar auf einem nicht-Windows System erstellt, befindet sich sehr wahrscheinlich weder der private Schlüssel noch das Zertifikat im Windows Zertifikatspeicher des MailStore Server-Computers sondern als Dateien im Dateisystem. | ||

| + | |||

| + | In diesem Fall muss zunächst ein Personal Information Exchange-Container (PFX) erstellt werden. Dieser Container enthält das Zertifikat, den privaten Schlüssel und die Zertifikate aus der Zertifikatkette. Der PFX-Container kann dann in den Windows Zertifikatspeicher importiert werden. | ||

| + | |||

| + | Die folgenden Schritte zum konvertieren der Zertifikatsdateien in einem PFX-Container können mit OpenSSL bzw. LibreSSL durchgeführt werden: | ||

| + | |||

| + | * Kopieren Sie das Zertifikat, den privaten Schlüssel und die Zertifikate aus der Zertifikatkette in das OpenSSL- bzw. LibreSSL-Verzeichnis. | ||

| + | * Öffnen Sie eine Kommandozeile als Administrator und navigieren Sie in dieses Verzeichnis. | ||

| + | * Führen Sie den folgenden Befehl aus, passen Sie die Dateinamen entsprechend an: | ||

| + | openssl pkcs12 -export -out certificate.pfx -inkey privateKey.key -in certificate.crt -certfile CACert.crt | ||

| + | * In manchen Fällen ist der erstellte PFX-Container nicht mit dem Windows-System kompatibel und der Import schlägt mit einem Kennwortfehler fehl, selbst wenn das Kennwort korrekt ist. In diesem Fall fügen Sie dem Befehl den Parameter ''-legacy'' hinzu: | ||

| + | openssl pkcs12 -export -out certificate.pfx -inkey private_key.key -in certificate.crt -certfile chain_bundle_file.crt -legacy | ||

| + | |||

| + | === Importieren eines PFX-Containers === | ||

| + | * Öffnen Sie die MailStore Server Dienst-Konfiguration. | ||

| + | * Wählen Sie den Punkt ''Netzwerkeinstellungen'' | ||

| + | * Klicken Sie im entsprechenden Abschnitt auf die Schaltfläche rechts des Textfeldes ''Serverzertifikat'' und wählen Sie ''Aus Datei importieren...'' aus. | ||

| + | * Wählen Sie die PFX-Datei aus. | ||

| + | * Ist die PFX-Datei kennwortgeschützt, werden Sie nun nach dem Kennwort gefragt. | ||

| + | * Bestätigen Sie die Eingaben und starten Sie abschließend den MailStore Server-Dienst neu. | ||

| + | |||

| + | == Weblinks == | ||

| + | * [https://technet.microsoft.com/en-us/library/dn296456.aspx Microsoft Technet: Certreq] | ||

| + | * [https://technet.microsoft.com/en-us/library/cc732443.aspx Microsoft Technet: Certutil] | ||

| + | * [https://technet.microsoft.com/de-de/library/ff625722.aspx Microsoft Technet: How to Request a Certificate With a Custom Subject Alternative Name] | ||

| + | * [https://www.libressl.org/ LibreSSL] | ||

| + | * [https://www.openssl.org/docs/apps/openssl.html OpenSSL Dokumentation] | ||

| − | |||

| − | + | [[de:Verwendung eigener SSL Zertifikate]] | |

| − | + | [[en:Using_Your_Own_SSL_Certificate]] | |

| − | |||

| − | |||

Aktuelle Version vom 5. Januar 2026, 09:26 Uhr

Hintergrund

Zum Sicherstellen von Authentizität und Sicherheit, verwendet MailStore Server TLS-Zertifikate für die bereitgestellten Dienste. Während der Installation ermöglicht MailStore Server daher

- das Erstellen eines selbst-signierten Zertifikats,

- die Verwendung eines vorhandenen Zertifikats,

- oder das Beziehen eines Zertifikats von Let's Encrypt.

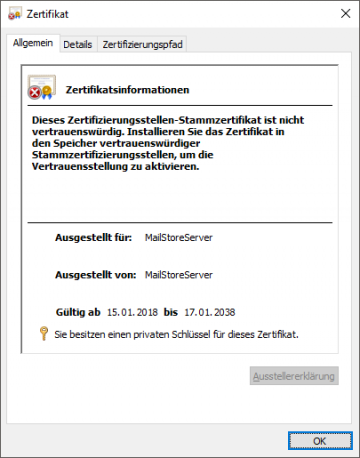

Die Standardauswahl, das Erstellen eines selbst-signierten Zertifikats, wird oft für die Erstinstallation von MailStore Server verwendet, da es keine externen Abhängigkeiten mit sich bringt. Während dies für eine Testinstallation akzeptabel sein mag, ist es für den Produktiveinsatz nicht empfohlen, da selbst-signierten Zertifikaten von anderen Client-Computern nicht vertraut wird, aufgrund der fehlenden Beglaubigung durch eine vertrauenswürdigen Zertifizierungsstelle und Benutzer sich darüber hinaus an das Ignorieren von Zertifikatswarnungen gewöhnen könnten, was sie anfälliger für Man-in-the-middle-Angriffe macht.

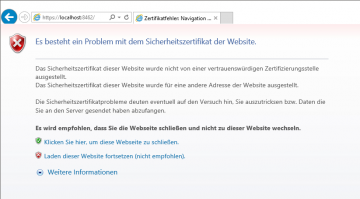

In Folge dessen kommt es beim Aufruf des MailStore Web Access zu folgender oder ähnlicher Warnmeldung, wenn ein selbst-signiertes Zertifikat verwendet wird:

Um diese Fehlermeldung zu eliminieren und damit die Sicherheit und den Benutzerkomfort zu erhöhen, muss MailStore für die Verwendung eines Zertifikats konfiguriert werden, welches von einer vertrauenswürdigen Zertifizierungsstelle unterschrieben wurde.

Das Folgende beschreibt das manuelle Beziehen und Installieren von Zertifikaten einer vertrauenswürdigen Zertifizierungsstelle. Eine Alternative zum Beziehen von Zertifikaten stellt möglicherweise die automatisierte Methode von Let's Encrypt dar. Weitere Details dazu finden Sie in Verwendung von Let's Encrypt Zertifikaten

Befindet sich im Zertifikatsspeicher Eigene Zertifikate des Computerkontos bereits ein Zertifikat, welches Sie verwenden möchten, folgenden Sie den Anweisungen im Abschnitt Verwenden des Zertifikats in MailStore

Voraussetzungen

- Eine vertrauenswürdige Certificate Authority

- certreq (ist in den meisten Windows Versionen standardmäßig verfügbar)

Erstellen eines neuen Zertifikats

Sofern für den DNS-Hostnamen über den Sie MailStore Server ansprechen wollen noch kein eigenes Zertifikat existiert, beschreibt das folgende Vorgehen, wie man ein neues Zertifikat erstellt und dieses in den Windows Zertifikatspeicher importiert.

Erstellen einer Zertifikatanforderung

Im folgenden wird beschrieben, wie Sie eine Zertifikatanforderung mit Hilfe von certreq generieren.

- Melden Sie sich am MailStore Server Computer als Administrator an.

- Erstellen Sie die Datei request.inf mit folgendem Inhalt, passen Sie Subject und FriendlyName an Ihren Bedürfnissen an. Passen Sie die Subject Alternative Names (SAN) im Abschnitt [Extensions] ebenso an. Beachten Sie, dass der Common Name (CN) im Subject irrelevant für die Verifikation durch die Clients ist und alle Hostnamen in den SANs anzugeben sind. Weitere Hostnamen können durch das Hinzufügen weiterer _continue_-Zeilen hinzugefügt werden.

;----------------- request.inf -----------------

[Version]

Signature="$Windows NT$"

[NewRequest]

; replace Subject attributes in the line below with real values

Subject = "CN=mailstoreserver.example.com, OU=Department, O=Organisation, L=Locality, S=State, C=CountryCode"

KeySpec = 1

KeyLength = 2048

Exportable = TRUE

FriendlyName = mailstoreserver.example.com

MachineKeySet = TRUE

SMIME = False

PrivateKeyArchive = FALSE

UserProtected = FALSE

UseExistingKeySet = FALSE

ProviderName = "Microsoft RSA SChannel Cryptographic Provider"

ProviderType = 12

RequestType = PKCS10

KeyUsage = 0xa0

[EnhancedKeyUsageExtension]

OID = 1.3.6.1.5.5.7.3.1 ; this is for Server Authentication

[Extensions]

2.5.29.17 = "{text}"

_continue_ = "DNS=*.example.com&"

_continue_ = "DNS=mailstoreserver.example.com&"

- Speichern Sie die Datei.

- Öffnen Sie eine Kommandozeile als Administrator und navigieren Sie in das Verzeichnis, in das Sie die Datei request.inf abgelegt haben.

- Erstellen Sie die Zertifikatanforderung durch das Ausführen des folgenden Befehls:

certreq -new request.inf request.csr

Validieren der Zertifikatanforderung

Um die Zertifikatanforderung zu validieren, führen Sie den folgenden Befehl in der Kommandozeile aus:

certutil -dump request.csr

Einreichen der Zertifikatanforderung

Reichen Sie die Zertifikatanforderung bei Ihrer Certificate Authority (CA) ein. Üblicherweise wird die Zertifikatanforderung über eine Webseite zur CA hochgeladen. Wenn Sie von der CA nach der Plattform gefragt werden, für die das Zertifikat verwendet werden soll, wählen Sie IIS 7 oder Keine der Aufgelisteten. Sie erhalten ein wenig später das unterschriebene Zertifikat zurück.

Hinweis: Viele CAs unterschreiben die Zertifikatanforderungen von einer Zwischenstelle. Das Zertifikat dieser Zwischenstelle wird in der Regel mit dem eigentlichen Zertifikat bereitgestellt und muss vor dem Import des Zertifikats in den Zertifikatspeicher importiert werden. Dies kann üblicherweise mittels des MMC Snap-In Zertifikate durchgeführt werden. Folgen Sie dazu ggf. den Anweisungen Ihrer CA.

Importieren des Zertifikats

- Öffnen Sie eine Kommandozeile als Administrator und navigieren Sie in das Verzeichnis, in das Sie das Zertifikat abgelegt haben.

- Führen Sie den folgenden Befehl aus, um das Zertifikat in den Zertifikatspeicher des Computerkontos zu importieren. Passen Sie den Dateinamen entsprechend an.

certreq -accept certificate.cer

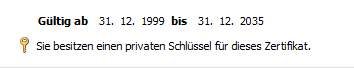

Verifizieren des Imports

- Melden Sie sich am MailStore Server-Compute als Administrator an.

- Öffnen Sie die Microsoft Management Console (MMC).

- Fügen Sie das Zertifikate Snap-In wie folgt hinzu:

- Klicken Sie auf Datei > Snap-In hinzufügen/entfernen... > Zertifikate > Hinzufügen >.

- Wählen Sie Computerkonto aus und klicken Sie auf Weiter >.

- Wählen Sie Lokaler Computer aus und klicken Sie auf Fertig stellen.

- Schließen Sie alle noch offenen Dialogfenster.

- Klicken Sie auf Zertifikate (Lokaler Computer) > Eigene Zertifikate > Zertifikate.

- Doppel-klicken Sie auf das zuvor importierte Zertifikat.

- Prüfen Sie, ob der private Schlüssel passen zum Zertifikat vorhanden ist:

Reparieren des Zertifikatspeichers

Es kann vorkommen, dass der passende private Schlüssel nicht gefunden werden kann, obwohl das Zertifikat erfolgreich in den korrekten Zertifikatsspeicher importiert wurde. Um den Zertifikatsspeicher zu reparieren, gehen Sie wie folgt vor:

- Öffnen Sie eine PowerShell als Administrator und führen Sie folgenden Befehl aus:

Get-ChildItem Cert:\LocalMachine\My | select Subject, Serialnumber, Thumbprint, HasPrivateKey

- Identifizieren Sie anhand von Subject, SerialNumber und Thumbprint das Zertifikat, welches Sie in MailStore verwenden wollen.

- Reparieren Sie den entsprechenden Zertifikatspeicher indem Sie folgenden Befehl ausführen, wobei SerialNumber durch die SerialNumber des zu verwendenden Zertifikats zu ersetzen ist:

certutil -repairstore my SerialNumber

Verwenden des Zertifikats in MailStore

- Öffnen Sie die MailStore Server Dienst-Konfiguration.

- Wählen Sie den Punkt Netzwerkeinstellungen

- Klicken Sie im entsprechenden Abschnitt auf die Schaltfläche rechts des Textfeldes Serverzertifikat und wählen Sie Auswählen aus dem Zertifikatsspeicher... aus.

- Wählen Sie aus dem Zertifikatsspeicher das neue Zertifikat aus.

- Bestätigen Sie die Eingaben und starten Sie abschließend den MailStore Server-Dienst neu.

Importieren eines vorhanden Zertifikats

Zertifikate werden zwischen Computern in der Regel mit Hilfe eines Personal Information Exchange (PFX/P12)-Containers ausgetauscht. Dieser kann z.B. mit Hilfe der Export-Funktion des MMC Snap-In Zertifikate erstellt werden.

Optional: Erstellen eines PFX-Containers mit OpenSSL/LibreSSL

Wurde die ursprüngliche Zertifikatsanforderung nicht mit Hilfe von Windows-eigenen Werkzeugen oder gar auf einem nicht-Windows System erstellt, befindet sich sehr wahrscheinlich weder der private Schlüssel noch das Zertifikat im Windows Zertifikatspeicher des MailStore Server-Computers sondern als Dateien im Dateisystem.

In diesem Fall muss zunächst ein Personal Information Exchange-Container (PFX) erstellt werden. Dieser Container enthält das Zertifikat, den privaten Schlüssel und die Zertifikate aus der Zertifikatkette. Der PFX-Container kann dann in den Windows Zertifikatspeicher importiert werden.

Die folgenden Schritte zum konvertieren der Zertifikatsdateien in einem PFX-Container können mit OpenSSL bzw. LibreSSL durchgeführt werden:

- Kopieren Sie das Zertifikat, den privaten Schlüssel und die Zertifikate aus der Zertifikatkette in das OpenSSL- bzw. LibreSSL-Verzeichnis.

- Öffnen Sie eine Kommandozeile als Administrator und navigieren Sie in dieses Verzeichnis.

- Führen Sie den folgenden Befehl aus, passen Sie die Dateinamen entsprechend an:

openssl pkcs12 -export -out certificate.pfx -inkey privateKey.key -in certificate.crt -certfile CACert.crt

- In manchen Fällen ist der erstellte PFX-Container nicht mit dem Windows-System kompatibel und der Import schlägt mit einem Kennwortfehler fehl, selbst wenn das Kennwort korrekt ist. In diesem Fall fügen Sie dem Befehl den Parameter -legacy hinzu:

openssl pkcs12 -export -out certificate.pfx -inkey private_key.key -in certificate.crt -certfile chain_bundle_file.crt -legacy

Importieren eines PFX-Containers

- Öffnen Sie die MailStore Server Dienst-Konfiguration.

- Wählen Sie den Punkt Netzwerkeinstellungen

- Klicken Sie im entsprechenden Abschnitt auf die Schaltfläche rechts des Textfeldes Serverzertifikat und wählen Sie Aus Datei importieren... aus.

- Wählen Sie die PFX-Datei aus.

- Ist die PFX-Datei kennwortgeschützt, werden Sie nun nach dem Kennwort gefragt.

- Bestätigen Sie die Eingaben und starten Sie abschließend den MailStore Server-Dienst neu.